Los hackeos aumentaron un 74% durante todo 2022, por eso extremar la precaución en Internet y contar con perfiles especializados en Ciberseguridad se ha vuelto tan importante. Si quieres saber cómo protegerte de estafas virtuales, entra en este post sobre el phishing y aprende a defenderte ¡Empezamos!

Te puede interesar: Master en Ciberseguridad

Webinar: Ciberseguridad: Retos y amenazas en el negocio digital

Índice de contenidos

Phishing: qué es y por qué debes protegerte

¿Alguna vez te has parado a pensar lo que puede provocar un ciberataque? Los delincuentes cibernéticos pueden aprovechar cualquier oportunidad para estafar y recabar información de forma engañosa a través de la web, una práctica se la conoce como Phishing. En este artículo te contamos, gracias a los expertos, qué es y cómo puedes evitarlo.

Al estafador o ciberdelicuente se le conoce como Phisher (suplantador de identidad o estafador) y se le da muy bien pasar desapercibido entre todos los mensajes y comunicación en Internet. Puede hacerse pasar por una persona física o empresa para conseguir sus objetivos: tener información valiosa para el ciberataque como contraseñas, datos bancarios o el pin de tarjetas de crédito.

¿Cómo identificar un ciberataque?

No es fácil identificar un ciberataque si nunca antes has presenciado uno, por eso los consejos de nuestros expertos te servirán para que no caigas en las redes de estafadores, sobre todo a nivel empresarial. Montse Mansilla, profesora en IEBS, nos lo cuenta con un caso práctico.

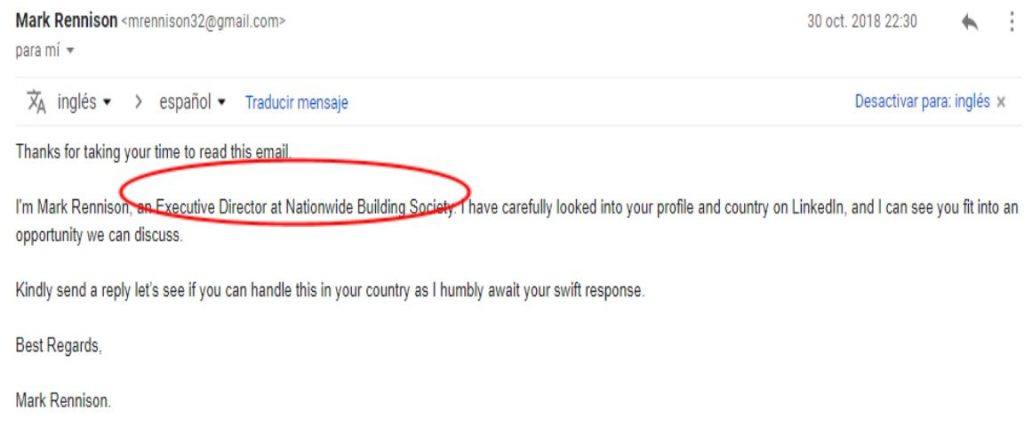

Hace unos días, Mansilla recibió un mail en su cuenta de correo electrónico de un señor que se autodenominaba alto director de una gran entidad financiera tenía algo importante que contarle. “De primeras el mail, ya me dio algunas pistas que algo raro pasaba y de que no debía fiarme, pero decidí seguir comunicándome con él para conseguir más información e indagar más en el supuesto caso”, cuenta.

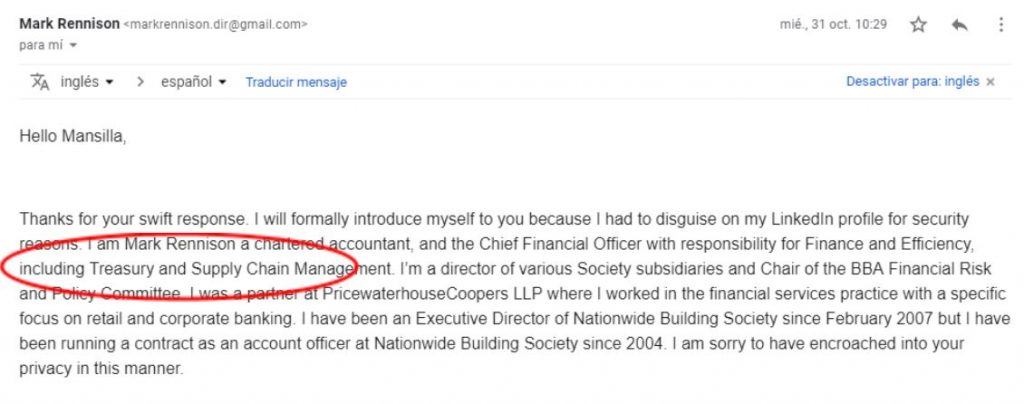

En el segundo y extenso mail, el phisher le contaba que debía ocultar su verdadera identidad y le explicaba la extraña situación. “Un cliente de su entidad financiera curiosamente con el mismo apellido que yo había fallecido sin dejar una suculenta herencia… Me ofrecía de forma secreta la posibilidad de compartir la herencia obteniendo yo un 60% y él un 40%.”

Pero tenia que ser todo muy confidencial y no contárselo a nadie. En esta parte de la historia, Mansilla ya tenia claro que se trataba de algo no fiable pero, aún así decidió continuar.

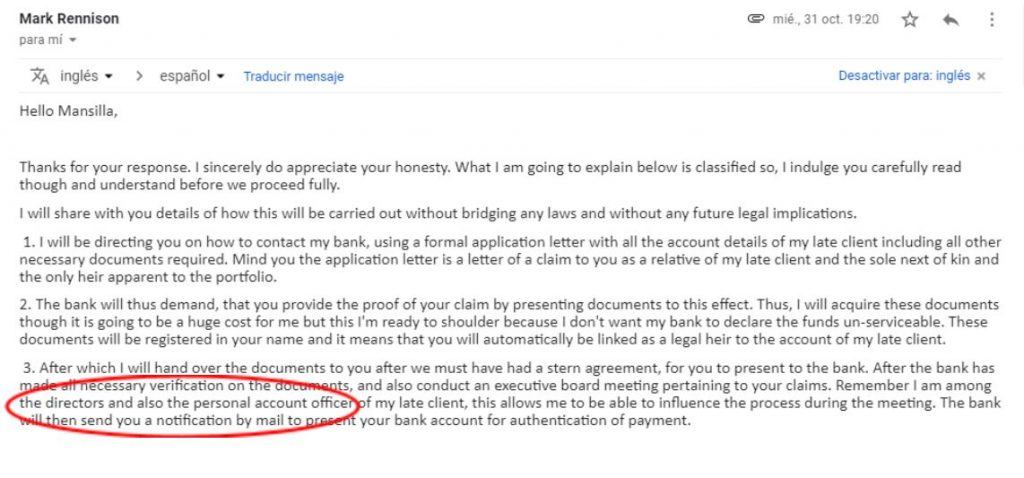

“Quería llegar al momento cumbre de la historia y esta llegó en el tercer y definitivo mail, y digo definitivo porque ya no hubo más. En este nuestro supuesto director ya se frotaba las manos. En él ya me pedía toda una serie de documentos, entre ellos como no mi número de cuenta bancaria para realizar el supuesto pago”, añade.

Y aquí ya estaba claro. El remitente del mail, no era por supuesto ningún director de ninguna entidad financiera importante, estaba intentando conseguir de forma fraudulenta sus datos bancarios. En este caso no lo consiguió, pero, como aconseja la experta en analítica digital, “debemos estar siempre atentos a este tipo de mails y sobre todo evitar su propagación en entornos empresariales”.

Alejandro Guasch, profesor de la escuela, define al phisher como el “cibercriminal que utiliza la ingeniería social para que el engaño sea creíble, es decir, diseñan correos electrónicos muy parecidos al de las empresas que le envían facturas por e-mail”.

Guasch afirma que estos métodos han proliferado tanto debido a que el coste de hacerlos y el resultado que se tiene es muy grande. “Esta claro que mucho de ellos son tan poco personalizados que se ve obvio pensar que es un correo fake, no obstante todavía hay gente muy confiada y le da las credenciales o realiza el click que da el poder al atacante a tomar el control de tu PC o a robarte tus credenciales”, añade.

¿Cómo se presentan los ataques de Pishing?

“Una de las formas clásicas en las que se presenta el estafador es a través de mails a nuestra cuenta personal o empresarial”, asegura Mansilla . El “Phisher” va a intentar de todos los modos darnos la sensación de confianza, suplantando la entidad de organismos bancarios o financieros bien ya sea “camuflando” la web real del banco y sustituyéndola por la web de estafa o suplantando una alta personalidad financiera que nos de total sensación de credibilidad.

La profesora y especialista en marketing Eva Rodríguez dice que el phishing “es el envío de un correo electrónico que contiene un enlace engañoso con el objetivo de que quien lo recibe haga clic en él, y así pueda sufrir un ataque de virus en su ordenador o el robo y espionaje de sus datos”.

Claves para identificar al Pisher

- Suelen adoptar nombres de relevancia en entidades financieras o copian el look & feel de su imagen corporativa pareciendo totalmente reales.

- Como el caso del ejemplo el remitente nos induce a confiar en ellos, incluyendo en muchos casos el nombre de alguien real de la empresa, ya sea empleado o por ejemplo un Director General.

- Siempre introducen un “cebo”. Podemos obtener regalos, suculentas herencias o podemos llegar a perder nuestra cuenta bancaria sino hacemos caso a lo que el remitente nos indica en el mail.

Tipos de Phishing

Los hackers están perfeccionando sus técnicas para poder acceder a nuestros dispositivos y datos, por lo que es importante que conozcas los diferentes tipos de Phishing que existen, de forma que seas capaz de identificarlos antes de que sea demasiado tarde ¡Toma nota!

Master en Ciberseguridad

Conviértete en experto en ciberseguridad y protege la seguridad de las empresas

¡Quiero apuntarme!1. Whaling

Este tipo de Phishing se basa en la suplantación, es decir, el hacker se hace pasar por una autoridad (un jefe, algún organismo de seguridad, ejecutivos de empresas relevantes) donde se busca conseguir que el receptor proporcione información valiosa, como puede ser que envíe cierta cantidad de dinero a una institución que resultará acabar en manos del hacker.

En estos casos se cuida mucho la apariencia y el texto del mensaje siempre suele ser realista y creíble para que los receptores del email no sospechen en ningún momento.

2. Spear phishing

En estos casos el pisher se hace pasar por una persona que el estafado conoce, por ejemplo, un alto cargo de la empresa para la que trabaja.

Estos ataques son difíciles de detectar porque el estafador incluye su nombre, posición, teléfono de contacto, correo electrónico y toda la información profesional correspondiente de manera que el hacker pueda obtener datos confidenciales para sus intereses.

3. Pharming

El Pharming, es otro método, donde el tráfico de navegación, enlazado o no desde un correo recibido, se redirige para que el usuario piense que está navegando en el sitio deseado, pero en realidad está conectado al sitio web del hacker. Se utiliza para conseguir credenciales o para obtener información y así apropiarse de la identidad de alguien.

El Pharming es un tipo de phishing que busca conseguir las credenciales e identidad de otra persona. Normalmente el pisher nos envía por email una URL que redirige al usuario al sitio web del hacker, mientras el usuario piensa que está navegando en el site que desea. De este modo, si nos registramos o intentamos iniciar sesión en esta web ficticia, el hacker conocerá nuestro usuario y contraseña.

4. Smishing

Este es un método que se utiliza principalmente en mensajes de SMS. El estafador intentará hacerse pasar por una institución de confianza, como puede ser un banco, de modo que consiga datos bancarios para su beneficio. Por ejemplo, muchos pishers piden la autenticación paso a paso por SMS.

¿Cómo evitarlos en un entorno empresarial?

Nuestros expertos han lanzado los siguientes consejos para las empresas que quieran estar atentos a los ciberataques.

1. Actualiza tu antivirus

Ya seas, emprendedor, o pyme siempre y siempre quiere decir siempre, debes mantener actualizado el antivirus del ordenador, de forma que siempre puedas proteger tu pc frente a nuevos virus.

2. Forma al personal de tu empresa

Puedes crear formaciones dentro de la organización para ayudar a tus empleados a identificar los posibles mensajes de Pishing y a evitar sobre todo su expansión.

3. Nunca des datos bancarios

Tu entidad financiera nunca te va a pedir tus datos de acceso a tu cuenta. En cualquier caso, ponte en contacto directo con la entidad financiera y nunca entres a la misma a través de un enlace. Siempre entra directamente y comprueba la url de la misma en la parte superior del navegador. Descarta el acceso si este no se muestra como seguro (debe contener un candado)

4. Evita la propagación

Debes eliminar este tipo de correo y nunca reenviarlo para evitar su propagación y así evitar que otros compañeros de tu empresa puedan caer en la estafa.

5. Identifica los correos sospechosos

No abras los correos electrónicos de remitentes sospechosos, ni hagas clic en enlaces de remitentes poco fiables, ni si quiera respondas a esos emails.

6. Comprueba la seguridad de los sites

Cuando realicemos una compra o un pago de cualquier servicio comprobar que esa web está precedida del https://

7. Cambia de vez en cuando tus contraseñas

Cambiar con cierta frecuencia las contraseñas de los servicios que utilicemos, y utilizar contraseñas complejas y poco predecibles

Si te ha gustado este artículo sobre qué es el Phishing y cómo evitarlo, ¡comenta y comparte!

Las empresas deben estar preparadas para reaccionar a posibles ciberataques y para ello, se necesitan perfiles que entiendan bien los riesgos de la ciberseguridad y conozcan la tecnología Blockchain. Si quieres formar parte del cambio apúntate al Master en Ciberseguridad de IEBSchool. ¡Anímate y fórmate en una escuela internacional!

Master en Ciberseguridad

Conviértete en experto en ciberseguridad y protege la seguridad de las empresas

Para lo que tenemos pequeños negocios online, un gran articulo como este nos viene muy bien para aprender como protegernos de estos ciberataques.

Muchas gracias

Nos alegra que el artículo te haya ayudado John. ¡Un saludo!