Vivimos en un mundo que cada vez está más digitalizado, por lo que es fundamental que todas las empresas tengan preparado un plan estratégico de ciberseguridad. De esta manera, podrán evitar al máximo los posibles ataques de la mano de ciberdelincuentes. En este artículo te señalamos algunas de las herramientas de ciberseguridad más esenciales. ¡No te lo pierdas!

Te puede interesar: Master en Ciberseguridad

Para cualquier empresa es primordial conocer la actividad que se está produciendo en su red informática y así poder detectar las actividades sospechosas realizadas por parte de los ciberdelincuentes. Las herramientas de ciberseguridad son la mejor respuesta a esta necesidad y es que no solo son eficientes en la identificación y análisis de ataques, sino que también permiten una respuesta contundente en el momento idóneo.

Índice de contenidos

Por qué es importante tener herramientas de ciberseguridad

Hay varios motivos por los cuales es recomendable que todas las empresas cuenten con herramientas de ciberseguridad. A continuación os nombramos algunos:

- El volumen de datos que manejan las empresas ha crecido a una velocidad exponencial, en cierta parte, impulsado por la aceleración de la digitalización a raíz de la pandemia.

- Por eso, la seguridad en las organizaciones se ha vuelto un elemento clave, ya no sólo con el objetivo de cumplir los requerimientos legales, sino también para mantener una buena reputación protegiendo datos privados y confidenciales.

- Así lo corroboran informes como el de Empleos Emergentes España de Linkedin, en el que el especialista en Ciberserguridad ocupa el puesto número cinco. Además, el mismo estudio indica que el número de expertos en el ámbito en el país ha aumentado un 60,01% respecto al año anterior y que las habilidades relacionadas con la ciberseguridad son de las más demandadas por las empresas, seguida de la automatización de procesos y marketing.

- Según el balance anual publicado por el Instituto Nacional de Ciberseguridad (INCIBE), durante 2020 se gestionaron nada menos que 133.155 incidentes de ciberseguridad. Esto supone un aumento del 24% respecto a los 107.397 que se registraron el año anterior.

- Sin embargo, lo más alarmante es que, según cifras de la Oficina Europea de Estadística, una persona tarda de media 5,4 meses en darse cuenta de que ha sufrido un hackeo.

Uno de los ataques más sonados es el que sufrió el Servicio Público de Empleo Estatal (SEPE) el pasado 9 de marzo por el virus Ryuk, un virus que entra en el sistema cuando un empleado abre un correo electrónico infectado. Este ataque puso en jaque al funcionamiento del sistema informático del organismo del Gobierno y de los datos que contenía.

El hacking ético y otro tipos de hackers

Herramientas de ciberseguridad

A continuación, toma nota de las mejores herramientas de ciberseguridad que necesita tu negocio. ¡No te lo pierdas y sigue leyendo!

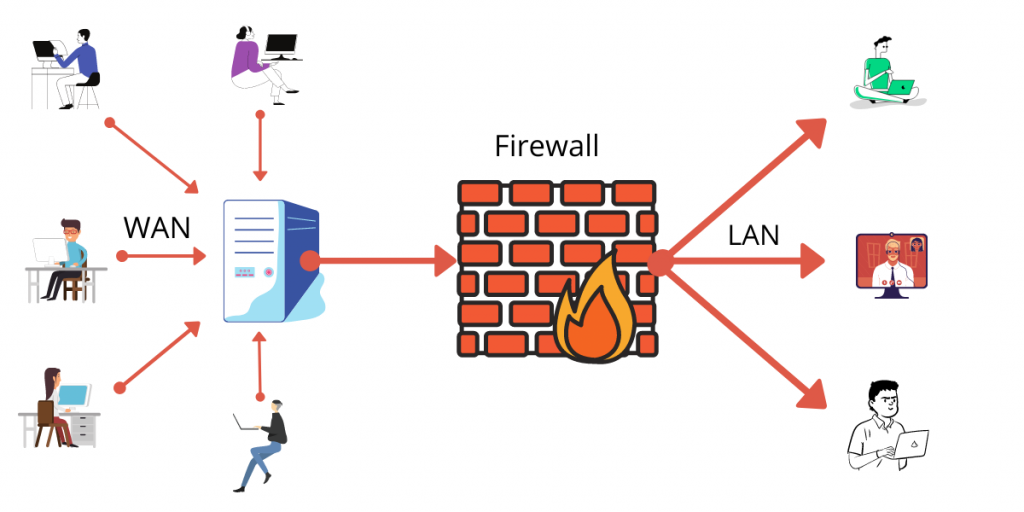

Firewalls o cortafuegos

Muchas personas pueden considerarlos obsoletos o poco importantes pero la realidad es que los firewalls son herramientas de ciberseguridad indispensables para el bloqueo de amenazas. Y aunque los más antiguos tuvieran estructuras muy simples y solo fuesen eficaces para amenazas fáciles, a día de hoy existen versiones más avanzadas capaces de clasificar los archivos según muchos parámetros. Su función principal es inspeccionar el tráfico de la web, identificar usuarios y bloquear accesos no autorizados.

Se trata del núcleo de las herramientas de ciberseguridad. Su trabajo es evitar el acceso no autorizado a una red privada y puede implementarse como hardware, software o una combinación de ambos. Todos los mensajes que entran o sales de la intranet pasan a través del firewall y este examina y bloque aquellos que no cumplen con los criterios de seguridad específicos.

Por otro lado, aunque es muy útil, también tiene limitaciones. Un ciberdelincuente experto podría crear datos y programas que pasen como firewalls confiables para poder pasar desapercibido. A pesar de esto, siguen siendo muy útiles en la protección de ataques maliciosos menos sofisticados en nuestro sistema.

Software antivirus

Cualquier dispositivo que se conecte a la red, ya sea personal o corporativo, debería tener obligatoriamente un antivirus. Estos programas son esenciales y se encargan principalmente de detectar infecciones por malware u otros elementos maliciosos.

Es decir, el software antivirus es un programa diseñado para prevenir, detectar y eliminar virus y otros ataques de malware en el ordenador, las redes y los sistemas de TI individuales. También protege los ordenadores y redes de una gran variedad de amenazas y virus, como de los troyanos, worms, adware, ransomware, etc.

Por otro lado, la mayoría de los programas antivirus vienen con una función de actualización automática permitiendo que el sistema busque nuevos virus y amenazas con regularidad. Además, suelen proporcionar algunos servicios adicionales, como el análisis de correos electrónicos para asegurarse de que estén libres de archivos adjuntos o enlaces maliciosos.

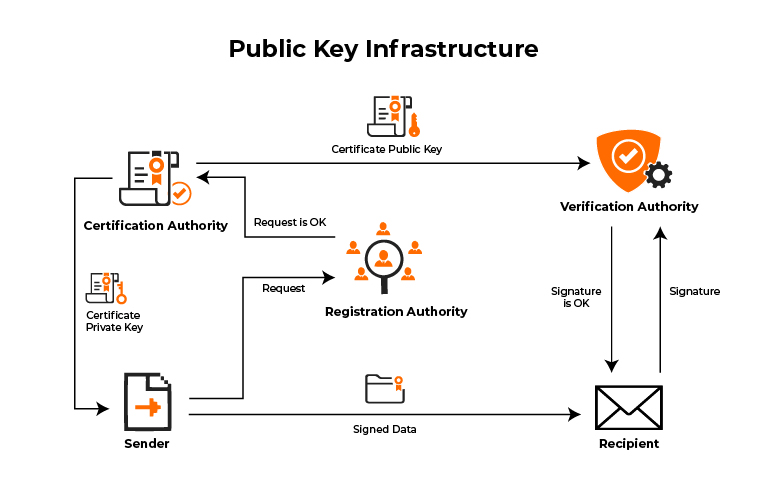

Infraestructura de clave pública o PKI

PKI son las siglas de Public Key Infrastructure (Infraestructura de clave pública). Esta herramienta admite la distribución e identificación de claves de cifrado públicas. Permite a los usuarios y sistemas informáticos intercambiar datos de forma segura a través de Internet y verificar la identidad de la otra parte. También es posible intercambiar información confidencial sin PKI pero, en ese caso, no habría garantía de autenticación de la otra parte.

Muchas personas asocian PKI con SSL o TLS. Esta es la tecnología que encripta la comunicación del servidor y se encarga de HTTPS y candado que podemos ver en la barra de direcciones de nuestro navegador. PKI resuelve muchos problemas de ciberseguridad y, por eso, es fundamental hacerle un hueco en tu empresa.

Master en Ciberseguridad

Adquiere el conocimiento necesario para una correcta gestión de la ciberseguridad.

¡Apúntate!En definitiva, según IBM, «se trata de un sistema de recursos, políticas y servicios que da soporte al uso de cifrado de claves públicas para autenticar a las partes que participan en una transacción». Proporcionan los siguientes servicios:

- Emisión de certificados digitales

- Validación de certificados digitales

- Revocación de certificados digitales

- Distribución de claves públicas

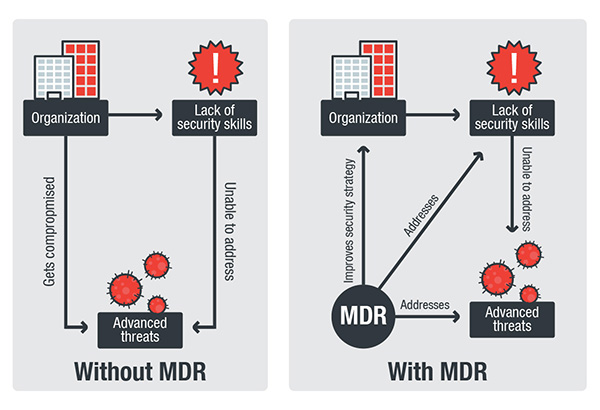

Servicios MDR (Managed Detection and Response)

Los ciberdelincuentes de hoy en día utilizan técnicas y software más avanzados para quebrar la seguridad de las empresas. Por lo tanto, es necesario que todas las organizaciones utilicen las mejores herramientas de ciberseguridad.

En este sentido, MDR es un servicio de seguridad avanzado que proporciona búsqueda de amenazas, inteligencia de amenazas, monitoreo de seguridad, análisis de incidentes y respuesta a incidentes. Es un servicio que surge de la necesidad de las organizaciones con pocos recursos de ser más conscientes de los riesgos y mejorar su capacidad de detección y respuesta a las amenazas.

MDR también utiliza inteligencia artificial y aprendizaje automático para investigar, detectar amenazas automáticamente y orquestar la respuesta para obtener resultados más rápidos.

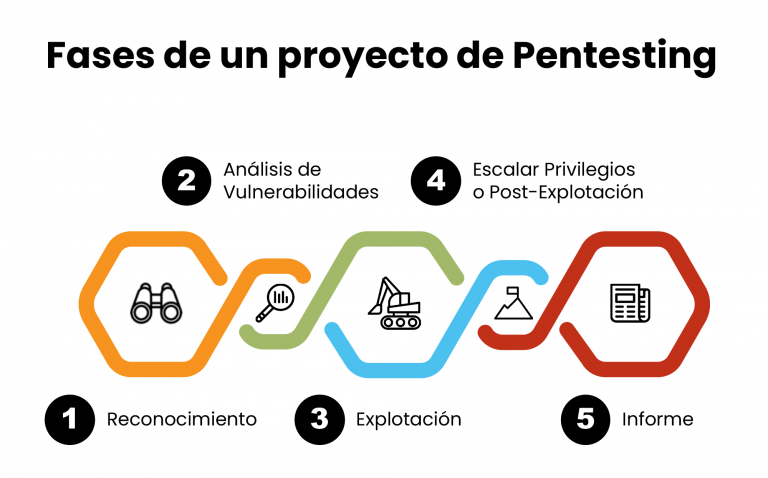

Pentesting

El pentesting o test de penetración son una de las mejores formas de evaluar los sistemas de seguridad de nuestra empresa y la seguridad de una infraestructura de TI, ya que intenta aprovechar las vulnerabilidades de forma segura. Estas vulnerabilidades existen en sistemas operativos, servicios y aplicaciones, configuraciones incorrectas o comportamientos de riesgo del usuario final.

En las pruebas de penetración, los expertos en ciberseguridad utilizarán las mismas técnicas y procesos que usan los piratas informáticos para detectar posibles amenazas y áreas de debilidad.

En resumen, consiste en atacar diferentes entornos o sistemas con el objetivo de detectar y prevenir posibles fallos. Se trata de una técnica para encontrar aquellos errores en el sistema. Es una de las prácticas más demandadas actualmente, ya que gracias a este tipo de exámenes las empresas pueden poner remedio a sus debilidades antes de que lo hagan los ciberdelincuentes. Un pentester es un auditor de seguridad informática. Se dividen en dos:

- Red team, la parte más ofensiva

- Blue team, la parte defensiva

Son útiles por diferentes razones. En primer lugar, porque determinan qué posibilidad de éxito podría tener un ciberataque, qué vulnerabilidades de mayor y menor riesgo tiene la empresa, cuáles de ellas pueden poner en riesgo a la organización y cuáles son casi imposibles de detectar. También comprueban la capacidad y la eficiencia de los informáticos a la hora de responder a posibles ataques.

Formación del personal

Por último, aunque la formación del personal no sea una herramienta de ciberseguridad en sí, contar con empleados con conocimientos básicos en ciberseguridad es una de las formas más sólidas de defensa contra los ciberataques.

Existen muchas herramientas y formas de capacitación disponibles que pueden educar al personal de la empresa sobre las mejores prácticas en ciberseguridad. Todas las empresas pueden llevar a cabo diversas técnicas de capacitación para educar a sus empleados para que estos puedan comprender su papel en la seguridad.

Si no lo hacen, pueden dejar a la organización en una posición en la que los piratas informáticos podrían atacar fácilmente el sistema de seguridad. Por lo tanto, el gasto de la inversión en estas herramientas de capacitación podría representar una recompensa para la organización empresarial con seguridad y protección a largo plazo.

Estas son algunas de las herramientas de ciberseguridad que no deberían faltar tanto si eres una empresa como si eres un particular. ¿Qué te han parecido? Si conoces alguna otra importante, no dudes en dejarlo en los comentarios y ¡comparte!

Por último, si tu también quieres ser un experto en ciberseguridad, no te lo pienses más y pide información sobre el Master en Ciberseguridad Online de IEBS. Aprenderás a controlar todos los ciberataques. ¡Te esperamos!

Master en Ciberseguridad

Adquiere el conocimiento necesario para una correcta gestión de la ciberseguridad.

¡Apúntate!

¿En que año se publico esto?